PROOF-MANAGEMENT GmbH

Lesen Sie hier, welche aktuellen Bedrohungen Ihre Daten gefährden.

Übrigens:

Unser TÜV-zertifizierter Forensiker kann Ihnen "leider" nur Ihre Sicherheit und Gelassenheit zurückgeben.

Aber er ist der Meinung: Das ist schon verdammt viel!

Hier Untersuchung anfragenPROOF-MANAGEMENT GmbH

Wir machen Handys und Computer wieder sicher.

Lesen Sie hier, welche aktuellen Bedrohungen Ihre Daten gefährden.

Aus aktuellem Anlass

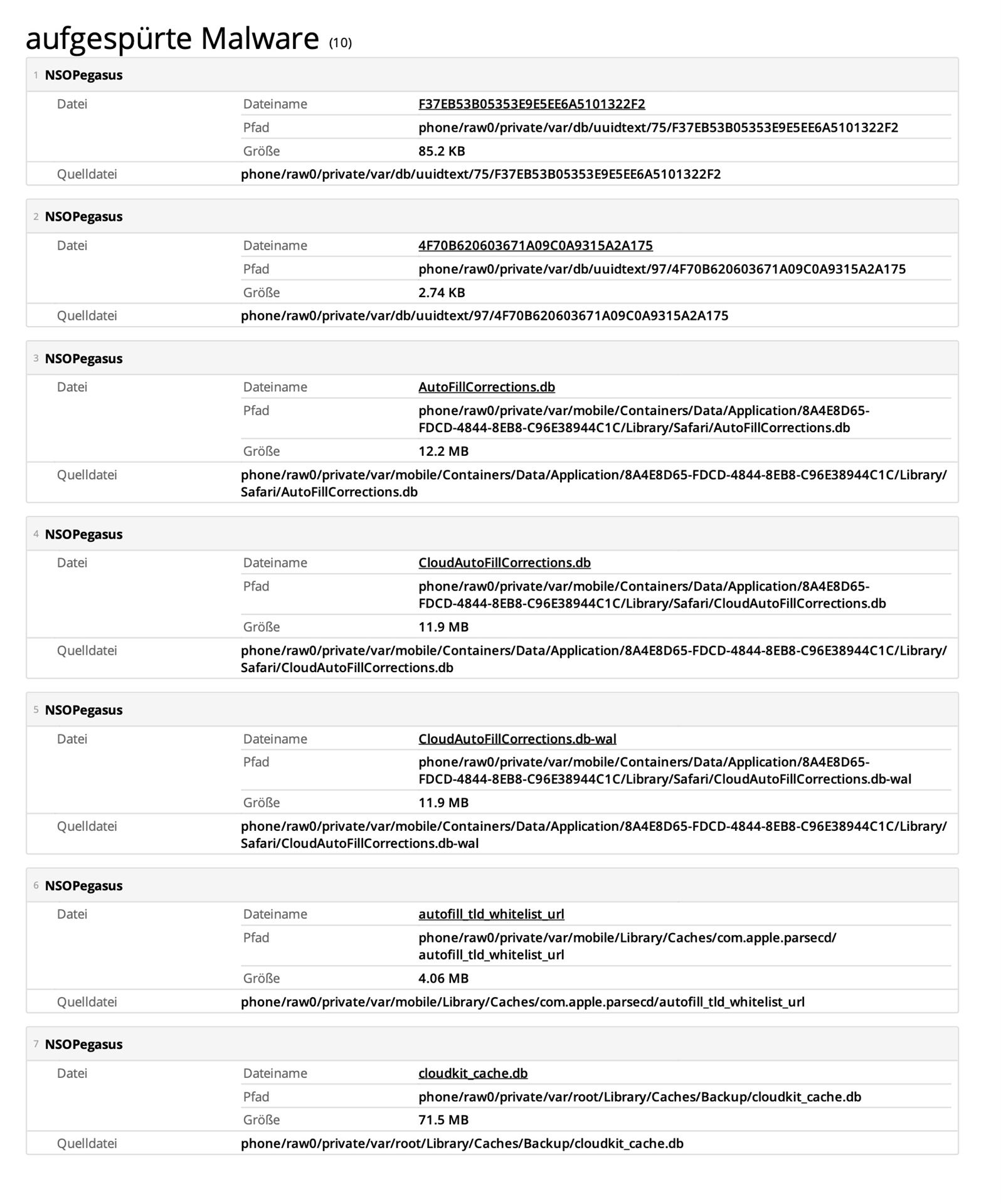

PROOF-MANAGEMENT gehört zu den wenigen IT-Forensik- Unternehmen weltweit, dass auf dem Mobiltelefon eines ehemaligen Bankmanagers klare Hinweise auf den Einsatz der weltweit führenden geheimdienstlichen Spyware „Pegasus“ festgestellt hat. Berichte hierzu finden Sie in den Medien.

Was Pegasus ist und welche Auswirkungen ein solcher Angriff für Betroffene haben kann, erläutern wir ausführlich auf unserer Spezialseite.

Trotz des bereits sehr hohen technischen Niveaus unserer forensischen Arbeit setzen wir zur weiteren Vertiefung und Absicherung als erstes IT-Forensik-Unternehmen in Deutschland zusätzlich für unsere Kunden das für Hacking spezialisierte Analysesystem M3-PRO ein.

Mit dem MEFF M3-PRO prüfen wir iOS- und Android-Geräte gezielt auf Hinweise zu Spyware, Trojanern, Malware und System-Anomalien. Neben der Analyse am Gerät ermöglicht das System auch eine Datenverkehrs- und Netzwerkbewertung, um verdächtige Kommunikation und möglichen Datenabfluss zu erkennen. Sie erhalten schnelle, nachvollziehbare Ergebnisse und dokumentierbare Reports. Das System erstellt dabei einen „Certified Report“ zur rechtlichen und administrativen Nutzung, basierend auf der MVT-Methodik (Mobile Verification Toolkit), um Befunde strukturiert und international nachvollziehbar zu dokumentieren.

Vor diesem Hintergrund empfehlen wir insbesondere Geschäftsführern, Vorständen, Aufsichtsratsmitgliedern sowie anderen Personen in verantwortungsvoller Position, ihr Smartphone mindestens einmal jährlich einer professionellen Sicherheitsüberprüfung zu unterziehen.

Gehackte Handys durch Stalker, Partner, Arbeitskollegen etc.

Es ist ein erschreckender Rekord, den die Firma PROOF-MANAGEMENT feststellen musste. Noch nie haben wir so viele gehackte Handys zur Prüfung erhalten wie im Jahr 2025.

Und alleine für den Deliktsbereich "Stalking" (Nachstellung) haben wir im Jahr 2025 knapp vier Dutzend überprüft, von denen insgesamt 18 Smartphones mutmaßlich von sog. Stalkern gehackt wurden. Dieser besorgniserregende Trend wird sich ganz sicher im Jahr 2026 fortsetzen.

Inzwischen berichten auch schon die Medien über die elektronische Seuche, so z.B. der SÜDKURIER hier oder IT-Daily hier.

Daher ist es wichtiger denn je, Handys und Smartphones auf mögliche Hacks und Bedrohungen wie Spyware, Trojaner und Stille SMS zu überprüfen.

Diese Bedrohungen können Ihre sensiblen Daten und Informationen stehlen und sogar Ihre Privatsphäre beeinträchtigen.

Wenn auch Ihr Handy gehackt wurde, können die Täter technisch alles tun, was sie wollen.

Sie können beispielsweise Ihre E-Mails, Textnachrichten und Anrufe abhören. Die Täter sind in der Lage, Ihre Kamera und Ihr Mikrofon durch einen Fremdzugriff zu steuern, um Sie zu beobachten oder sogar Ihre Bankkonten zu hacken. Es werden finanzielle Informationen gestohlen oder sogar Überweisungen von Ihrem Konto auf fremde Konten im Ausland veranlasst. Ihr Geld ist dann für immer weg.

All dies kann zu einem ernsthaften Vertrauensbruch, einer Verletzung Ihrer Privatsphäre und zu einem immensen finanziellen Schaden führen. Wir wissen auch von zahlreichen Kunden, die über einen erheblichen psychischen Leidensdruck stehen, nachdem Sie Opfer von Hackern wurden.

Übrigens: Wussten Sie, dass auch die illegale Überwachung durch (Ex-) Ehepartner bzw. (Ex-) Lebenspartner enorm zugenommen hat?

Jetzt das gehackte Handy wieder sicher machen

Unser TÜV-zertifizierter IT-Forensiker ist spezialisiert auf das Aufspüren und Beseitigen dieser Bedrohungen. Er kann Ihnen dabei helfen, Ihre Sicherheit wieder zu gewährleisten und den Urheber des Angriffes zu lokalisieren.

Sie schicken uns Ihr Handy zu unserem Verwaltungssitz nach Bergisch Gladbach, und innerhalb von durchschnittlich 4-10 Tagen erhalten Sie von uns das Ergebnis in Form eines Berichtes, der eine komplette Auswertung Ihrer Daten und Programme beinhaltet. Jedes Detail in Ihrem Smartphone wird von uns geprüft.

TÜV geprüfte Qualität durch unseren IT-Spezialisten

Wir verwenden fortschrittlichste Technologien wie z.B. das Analysesystem MEFF-M3-Pro für alle gängigen Betriebssysteme, um angegriffene Schwachstellen in dem System Ihres Handys aufzudecken. Hierdurch können wir Ihnen helfen, die "Wanze" in Ihrem Smartphone zu beseitigen, bevor es zu spät ist.

Der für Smartphones und Tablets zuständige Sachbearbeiter ist TÜV Rheinland zertifiziert (u.a. IT Forensic Mobil Expert).

Aktuell ist er für zwei Staatsanwaltschaften in Deutschland im Bereich forensische Auswertung zuständig.

Er ist Mitglied bei IACIS (The International Association of Computer Investigation Specialists), Dozent im Bereich Mobile Forensic bei Modal und GFU.

Darüber hinaus ist er als Freier Dozent Ausbilder für das Bundeskriminalamt Wien und das Bundesamt für Sicherheit on der Informationstechnologie (BSI) sowie geprüfter Gutachter der DGuSV.

Kontaktieren Sie uns noch heute, um einen Termin zur it-forensischen Untersuchung Ihres Smartphones, Tablets etc. zu vereinbaren und Ihre Privatsphäre wieder zu schützen.

Gehackte Handys durch Stalker, Partner, Arbeitskollegen etc.

Es ist ein erschreckender Rekord, den die Firma PROOF-MANAGEMENT feststellen musste. Noch nie haben wir so viele gehackte Handys zur Prüfung erhalten wie im Jahr 2023.

Und alleine für den Deliktsbereich "Stalking" (Nachstellung) haben wir im Jahr 2023 knapp zwei Dutzend überprüft, von denen insgesamt 10 Smartphones mutmaßlich von sog. Stalkern gehackt wurden. Dieser besorgniserregende Trend scheint sich jetzt im Jahr 2024 fortzusetzen.

Inzwischen berichten auch schon die Medien über die elektronische Seuche, so z.B. der SÜDKURIER hier oder IT-Daily hier.

Daher ist es wichtiger denn je, Handys und Smartphones auf mögliche Hacks und Bedrohungen wie Spyware, Trojaner und Stille SMS zu überprüfen.

Diese Bedrohungen können Ihre sensiblen Daten und Informationen stehlen und sogar Ihre Privatsphäre beeinträchtigen.

Wenn auch Ihr Handy gehackt wurde, können die Täter technisch alles tun, was sie wollen.

Sie können beispielsweise Ihre E-Mails, Textnachrichten und Anrufe abhören. Die Täter sind in der Lage, Ihre Kamera und Ihr Mikrofon durch einen Fremdzugriff zu steuern, um Sie zu beobachten oder sogar Ihre Bankkonten zu hacken. Es werden finanzielle Informationen gestohlen oder sogar Überweisungen von Ihrem Konto auf fremde Konten im Ausland veranlasst. Ihr Geld ist dann für immer weg.

All dies kann zu einem ernsthaften Vertrauensbruch, einer Verletzung Ihrer Privatsphäre und zu einem immensen finanziellen Schaden führen. Wir wissen auch von zahlreichen Kunden, die über einen erheblichen psychischen Leidensdruck stehen, nachdem Sie Opfer von Hackern wurden.

Übrigens: Wussten Sie, dass auch die illegale Überwachung durch Ehepartner bzw. Lebenspartner zugenommen hat?

Gehackte Handys wieder sicher machen

Unser TÜV-zertifizierter IT-Forensiker ist spezialisiert auf das Aufspüren und Beseitigen dieser Bedrohungen. Er kann Ihnen dabei helfen, Ihre Sicherheit wieder zu gewährleisten.

Sie schicken uns Ihr Handy zu unserem Verwaltungssitz nach Bergisch Gladbach, und innerhalb von durchschnittlich 2-5 Tagen bekommen Sie von uns das Ergebnis in Form eines Berichtes, der eine komplette Auswertung Ihrer Daten und Programme beinhaltet. Jedes Detail in Ihrem Smartphone wird von uns geprüft.

TÜV geprüfte Qualität

Wir verwenden fortschrittlichste Technologien wie z.B. das Analysesystem MEFF-M3-Pro, um angegriffene Schwachstellen in dem System Ihres Handys aufzudecken. Hierdurch können wir Ihnen helfen, die "Wanze" in Ihrem Smartphone zu beseitigen, bevor es zu spät ist.

Der für Smartphones und Tablets zuständige Sachbearbeiter ist TÜV Rheinland zertifiziert (u.a. IT Forensic Mobil Expert).

Aktuell ist er für zwei Staatsanwaltschaften in Deutschland im Bereich forensische Auswertung zuständig.

Er ist Mitglied bei IACIS (The International Association of Computer Investigation Specialists), Dozent im Bereich Mobile Forensic bei Modal und GFU.

Darüber hinaus ist er als Freier Dozent Ausbilder für das Bundeskriminalamt Wien und das Bundesamt für Sicherheit on der Informationstechnologie (BSI) sowie geprüfter Gutachter der DGuSV.

Kontaktieren Sie uns noch heute, um einen Termin zur it-forensischen Untersuchung Ihres Smartphones, Tablets etc. zu vereinbaren und Ihre Privatsphäre wieder zu schützen.

Bitte machen Sie nicht die gleichen Fehler wie viele andere

Oder haben auch Sie Ihr Handy mal mit einem fremden Ladekabel aufgeladen? Denn es ist tatsächlich möglich, Ihr Handy mit einem präparierten Ladekabel zu hacken und Ihre Daten abzusaugen.

Und wussten Sie, dass es mit einem Neukauf eines Handys nicht immer getan ist und es oftmals möglich ist, Sie auch mit einem neuen Handy auszuspionieren?

Ist Ihnen bekannt, dass sehr viele Anti-Virenprogramme nicht in die Tiefe des Dateisystems vordringen können, um tatsächlich alle Angriffe auf Ihrem Handy zu erkennen?

Wussten Sie, dass es Schadsoftware gibt, die erst durch die Nutzung von Antivirenprogrammen auf Ihr Handy gelangen?

Ist Ihnen bewusst, dass es in Deutschland nur wenige wirkliche Spezialisten gibt, die Hacking erkennen können?

Machen Sie keine Fehler. Sondern geben Sie uns Ihr Handy zur forensischen Prüfung, wodurch Sie von uns ein klares Ergebnis erhalten.

Nachfolgend eine Zusammenfassung der wichtigsten Bedrohungen.

SMS-Blaster: Betrügerische Funktechnik als neue Gefahr für Smartphone-Nutzer

Kriminelle nutzen zunehmend technische Angriffsmethoden, die über klassische Phishing-E-Mails oder manipulierte Webseiten hinausgehen. Ein aktuelles Beispiel sind sogenannte SMS-Blaster. Dabei handelt es sich um mobile Systeme, die gegenüber Smartphones in der Umgebung wie eine Mobilfunkantenne auftreten können. Auf diese Weise lassen sich betrügerische SMS versenden, ohne dass die Täter die Telefonnummern der Betroffenen vorher kennen müssen. Focus Online berichtete am 05.05.2026 über Fälle, in denen solche Systeme eingesetzt worden sein sollen, um täuschend echte Zahlungsaufforderungen und Phishing-Nachrichten zu verbreiten. Betroffene wurden dabei auf nachgebaute Webseiten geleitet, auf denen sensible Daten, Zugangsdaten oder Bankinformationen abgegriffen werden sollten.

Der Fall zeigt, dass Smartphones nicht nur durch installierte Schadsoftware, unsichere Apps oder manipulierte Links gefährdet sein können. Auch Angriffe über die Kommunikationsinfrastruktur selbst müssen ernst genommen werden. Gerade Unternehmen sollten ungewöhnliche Nachrichten, verdächtige Zahlungsaufforderungen oder mögliche Kompromittierungen mobiler Endgeräte nicht vorschnell als Einzelfall abtun.

Im Rahmen einer IT-forensischen Untersuchung kann geprüft werden, ob konkrete Smartphones, Computer oder Benutzerkonten kompromittiert wurden, ob verdächtige Spuren auf den Geräten vorhanden sind und ob ein Angriff technisch nachvollzogen werden kann. Entscheidend ist dabei eine strukturierte und beweissichere Vorgehensweise, damit relevante Spuren nicht durch vorschnelle eigene Untersuchungen verändert oder gelöscht werden.

Hochentwickelte iPhone-Angriffe laufen oft unbemerkt im Hintergrund

Aktuelle Erkenntnisse von Google Threat Intelligence und weiteren Sicherheitsforschern zeigen, dass iPhones erneut Ziel hochentwickelter Angriffsketten geworden sind. Bei der als DarkSword bezeichneten Exploit-Kette werden mehrere Schwachstellen in iOS kombiniert, um Geräte tiefgehend zu kompromittieren.

Das Gefährliche daran ist nicht nur die technische Qualität des Angriffs, sondern auch die Art der Durchführung: Betroffene bemerken häufig gar nichts. Ein präparierter Link, eine kompromittierte Webseite oder ein unauffälliger technischer Kontakt kann im Hintergrund ausreichen, damit Angreifer auf Kommunikationsinhalte, Fotos, E Mails, Kontakte, Standortdaten und weitere sensible Informationen zugreifen.

Gerade wer geschäftliche Daten, vertrauliche Kommunikation oder persönliche Inhalte auf dem iPhone verarbeitet, sollte das Risiko nicht unterschätzen. Denn moderne Angriffe zielen gerade darauf ab, unauffällig zu bleiben und den Betroffenen in falscher Sicherheit zu wiegen.

Quelle: Google - hier klicken

Warum ein Update allein nicht ausreicht und wann Handlungsbedarf besteht

Apple hat auf bekannte Schwachstellen mit Sicherheitsupdates reagiert, doch damit ist nur die eine Seite des Problems gelöst.

Ein Update schließt bekannte Lücken für die Zukunft, beantwortet aber nicht die entscheidende Frage, ob ein Gerät möglicherweise bereits zuvor kompromittiert wurde. Genau deshalb reicht bloßes Aktualisieren in sensiblen Fällen nicht immer aus.

Wer einen konkreten Verdacht hat, ungewöhnliche Vorgänge bemerkt oder auf seinem iPhone besonders schützenswerte Daten verarbeitet, sollte eine professionelle IT forensische Überprüfung ernsthaft in Betracht ziehen. Nur durch eine gezielte Analyse von Artefakten, Auffälligkeiten und sicherheitsrelevanten Spuren lässt sich belastbar einordnen, ob tatsächliche Hinweise auf eine Kompromittierung vorliegen oder Entwarnung gegeben werden kann.

Wer zu lange wartet, riskiert, dass aus einem zunächst unsichtbaren Sicherheitsvorfall ein echter Schaden wird.

Quelle: Apple, hier klicken

SparkKitty bedroht Smartphones und digitale Wallets

IT-Forensiker und Sicherheitsexperten warnen aktuell vor der Schadsoftware SparkKitty, die sowohl Android- als auch iOS-Geräte infiziert. Besonders tückisch: Die Malware tarnt sich als scheinbar harmlose Krypto-App oder Messenger – etwa als SOEX oder als gefälschte TikTok-Anwendung. Über manipulierte Apps im Google Play Store, aber auch außerhalb über sogenannte Enterprise-Zertifikate für iOS, kann SparkKitty selbst gut geschützte Geräte kompromittieren.

Sobald das Smartphone infiziert ist, liest SparkKitty gezielt Fotos, Screenshots und Gerätemetadaten aus. Im Fokus stehen insbesondere Screenshots von Wallet-Seed-Phrasen und andere sensible Daten, die für Angreifer ein attraktives Ziel darstellen. Die gestohlenen Informationen werden automatisch an Cyberkriminelle weitergeleitet.

Laut IT-Forensikern von Kaspersky ist SparkKitty seit Anfang 2024 im Umlauf und wurde bereits in offiziellen App Stores entdeckt.

Was können Nutzer von Handys und Tablets tun?

Um die Sicherheit Ihres Smartphones zu gewährleisten, empfehlen IT-Forensiker und Detekteien mit Schwerpunkt auf digitaler Beweissicherung folgende Maßnahmen:

• Installieren Sie Apps ausschließlich aus offiziellen App Stores.

• Prüfen Sie App-Bewertungen und informieren Sie sich vorab über den Hersteller.

• Speichern Sie keine Passwörter oder Wallet-Keys als Screenshot auf Ihrem Gerät.

• Kontrollieren Sie regelmäßig die App-Berechtigungen.

• Nutzen Sie aktuelle Antiviren-Software und aktivieren Sie Sicherheitstools wie Play Protect.

Im Verdachtsfall, dass Ihr Handy gehackt wurde oder Sie Opfer von Malware sind, ist eine professionelle IT-forensische Untersuchung durch einen zertifizierten IT-Forensiker empfehlenswert. Nur so können digitale Beweise gesichert und rechtssicher ausgewertet werden.

Fazit: Die SparkKitty-Malware zeigt, wie wichtig gezielte IT-Forensik und digitale Spurensicherung im Zeitalter mobiler Endgeräte geworden sind. Schützen Sie Ihre digitalen Werte und achten Sie besonders beim Download von Apps auf mögliche Gefahrenquellen.

Quelle:Focus Online, Experten warnen plötzlich vor 3 eigentlich harmlosen Apps, Stand 25.06.2025

Malware - Die heimliche Bedrohung für Ihr Handy

Malware ist ein Begriff, der für schädliche Software steht, die darauf abzielt, Computer und mobile Geräte zu infizieren und Schäden zu verursachen.

Es gibt viele verschiedene Arten von Malware, darunter Viren, Trojaner, Würmer, Ransomware, Spyware und Adware.

Wenn Malware auf einem Handy installiert wird, kann sie unterschiedlichste Schäden verursachen, je nach Art der Malware und den Absichten des Hackers. Einige Arten von Malware können das Handy und die darauf gespeicherten Daten beschädigen oder löschen, wodurch wichtige Informationen und Dateien verloren gehen können.

Andere Arten von Malware können dazu verwendet werden, das Handy fernzusteuern, um den Nutzer auszuspionieren oder persönliche Informationen wie Passwörter und Bankdaten zu stehlen. Diese können dann für Identitätsdiebstahl oder Finanzbetrug genutzt werden.

Um Malware auf einem Handy zu vermeiden, ist es wichtig, nur Apps aus vertrauenswürdigen Quellen herunterzuladen und zu installieren und auf verdächtige Nachrichten und Links zu achten.

Lesen Sie unten, wie sich Malware üblicherweise tarnt, oder informieren Sie sich direkt zu unserem Sonderthema "NSO-Pegasus", einem der gefährlichsten Trojaner zur dauerhaften Überwachung von Personen.

Spyware - Die moderne Überwachungsswaffe des Partners

Spyware ist eine Art von Malware, die darauf abzielt, Informationen über den Nutzer eines Handys zu sammeln, ohne dass er es merkt.

Diese Art von Software kann heimlich auf dem Handy installiert werden und dann eine Vielzahl von Aktivitäten durchführen, wie zum Beispiel:

Das Erfassen von Tastatureingaben und Kennwörtern

Aufzeichnen von Telefonanrufen und Gesprächen

Verfolgen von Standorten und Bewegungen

Überwachen von Textnachrichten und E-Mails

Zugriff auf Kontakte und persönliche Daten

Aktivieren der Kamera und des Mikrofons, um Fotos und Tonaufnahmen zu machen.

Spyware wird oft über infizierte Apps, E-Mail-Anhänge oder schädliche Links verbreitet. Wenn sie einmal auf einem Handy installiert wurde, kann es schwer zu erkennen sein und lange Zeit unbemerkt bleiben.

Viren auf Handys - So gefährlich wie für das richtige Leben

Viren sind bösartige Softwareprogramme, die dazu entwickelt wurden, Schaden auf elektronischen Geräten, einschließlich Handys, zu verursachen. Ähnlich wie menschliche Viren infizieren Computer-Viren gesunde Dateien, indem sie ihren eigenen Code in sie einbetten. Wenn eine infizierte Datei geöffnet oder ausgeführt wird, wird auch der Virus aktiviert und kann sich weiter ausbreiten oder Schaden verursachen.

Auf einem Handy können Viren eine Vielzahl von Schäden verursachen, einschließlich:

Verlangsamung des Geräts: Viren können die Leistung Ihres Handys erheblich beeinträchtigen, indem sie Ressourcen verbrauchen und Prozesse verlangsamen.

Datenverlust oder Beschädigung: Ein Virus kann dazu führen, dass wichtige Daten auf Ihrem Handy beschädigt oder gelöscht werden, was zu Datenverlust führt.

Unautorisierte Nutzung des Geräts: Einige Viren können heimlich Kontrolle über Ihr Handy übernehmen, um SMS zu versenden, Anrufe zu tätigen, oder Ihre persönlichen Informationen zu stehlen.

Immense Kosten verursachen: Viele Viren können Ihr Handy dazu bringen, automatisch kostenpflichtige Anrufe zu tätigen oder SMS zu versenden, was zu horrenden Kosten führen kann.

Trojaner - Das moderne trojanische Pferd

Ein Trojaner ist eine Art von Malware, die sich als nützliche oder legitime Software tarnt, um unbemerkt in ein System einzudringen und Schaden anzurichten. Im Falle eines gehackten Handys kann ein Trojaner auf verschiedene Arten Schaden anrichten, je nach den Absichten des Hackers und der Art des Trojaners.

Einige Arten von Trojanern können beispielsweise auf einem gehackten Handy Daten stehlen, wie z.B. Passwörter, Bank- oder Kreditkarteninformationen, persönliche Dateien und Dokumente. Andere können das Handy fernsteuern, indem sie die Kamera oder das Mikrofon aktivieren, um Nutzer auszuspionieren oder Aufnahmen zu machen.

Ein Trojaner ist auch in der Lage, weitere Malware auf dem Handy zu installieren, um noch mehr Schaden anzurichten oder das Handy in ein Botnet zu integrieren, um für illegale Aktivitäten genutzt zu werden.

Insgesamt ist festzuhalten, dass Trojaner eher auf das Eindringen und den Zugriff auf ein System abzielen, während Viren darauf ausgerichtet sind, sich zu replizieren und das System zu schädigen.

Im Allgemeinen ist es und nur durch Spezialisten möglich, einen Trojaner auf einem gehackten Handy zu erkennen, da er oft so gestaltet ist, dass er sich unauffällig im Hintergrund ausführt. Es ist daher wichtig, Vorsichtsmaßnahmen zu treffen und sicherzustellen, dass Ihr Handy immer auf dem neuesten Stand ist und dass Sie nur Apps aus vertrauenswürdigen Quellen herunterladen und installieren. Wenn Sie vermuten, dass Ihr Handy gehackt wurde, sollten Sie sich an unser professionelles IT-Sicherheitsunternehmen wenden, um das Problem zu beheben und Ihre Daten und Privatsphäre zu schützen.

Stille SMS - Heimlicher geht Abhören nicht

Die Stille SMS ist eine kurze Textnachricht, die von einem Mobilfunkanbieter an ein Handy gesendet wird, ohne dass der Empfänger dies bemerkt. Die Nachricht wird nicht auf dem Handy angezeigt, und es gibt keinen Signalton oder eine Benachrichtigung darüber, dass die SMS empfangen wurde.

Stille SMS werden oft von Strafverfolgungsbehörden oder Geheimdiensten versendet, um Bewegungsprofile von Verdächtigen zu erstellen oder um zu überprüfen, ob das Handy aktiv ist und sich in der Nähe eines bestimmten Standorts befindet. Diese Technik wird auch als "pinging" oder "silent SMS tracking" bezeichnet.

Stille SMS können auf einem gehackten Handy genutzt werden, um die Privatsphäre des Nutzers zu verletzen oder ihn auszuspionieren. Wenn ein Hacker Zugriff auf das Handy hat, kann er die stille SMS-Nachrichten überwachen und somit Bewegungsprofile und Standortinformationen des Nutzers sammeln.

Um stille SMS auf einem gehackten Handy zu vermeiden, ist es wichtig, regelmäßige Sicherheitsupdates durchzuführen, auf verdächtige Aktivitäten und Nachrichten zu achten und sicherzustellen, dass keine unbekannten Apps oder Software auf dem Handy installiert sind.

Adware - Die alllgegenwärtige moderne Plage

Adware ist eine Art von Software, die Anzeigen auf einem mobilen Gerät oder Computer anzeigt.

Adware wird oft als unerwünschte Software betrachtet, da sie häufig ohne das Wissen oder die Zustimmung des Benutzers installiert wird und die Fähigkeit hat, die Leistung des Gerätes zu beeinträchtigen.

Adware kann auf einem Handy verschiedene negative Auswirkungen haben, wie zum Beispiel:

Langsamere Leistung: Adware kann die Leistung des Handys beeinträchtigen, da es Ressourcen des Geräts verwendet, um Anzeigen anzuzeigen. Dies kann dazu führen, dass das Handy langsamer reagiert oder längere Ladezeiten hat.

Mehr Datenverbrauch: Adware kann auch den Datenverbrauch erhöhen, da es Anzeigen herunterlädt und anzeigt. Dies kann zu höheren Kosten für den Benutzer führen, insbesondere wenn er ein begrenztes Datenvolumen hat.

Pop-up-Anzeigen: Adware kann auch Pop-up-Anzeigen auf dem Handy anzeigen, die störend sind und den Benutzer von der Nutzung des Handys abhalten können.

Sicherheitsrisiko: Adware kann auch ein Sicherheitsrisiko darstellen, da einige Arten von Adware schädliche Software auf dem Handy installieren können. Dadurch können persönliche Daten gestohlen oder das Gerät für andere böswillige Aktivitäten genutzt werden.

Persönliche Daten sammeln: Adware kann auch persönliche Daten des Benutzers sammeln, wie zum Beispiel seine Suchanfragen, Surfgewohnheiten und Standortdaten. Diese Informationen können dann für zielgerichtete Werbung oder für andere Zwecke genutzt werden.

Ransomware - Die modernste Form der Erpressung

Ransomware ist eine Art von Malware, die darauf abzielt, den Zugriff auf ein Handy oder die darauf gespeicherten Daten zu blockieren oder zu verschlüsseln. Der Hacker verlangt dann ein Lösegeld, um den Zugriff auf das Handy oder die Daten wiederherzustellen. Dies ist wohl die aktuell modernste Form der Erpressung.

Wenn Ransomware auf einem Handy einmal unbemerkt installiert wurde, kann es das Gerät blockieren oder den Zugriff auf wichtige Dateien und Ordner einschränken. Der Nutzer kann dann nicht mehr auf seine persönlichen Daten, Bilder, Kontakte oder Apps zugreifen. In einigen Fällen wird auch eine Erpresser-Nachricht angezeigt, die den Nutzer darüber informiert, dass er das Lösegeld zahlen muss, um den Zugriff auf das Handy oder die Daten wiederherzustellen.

Ransomware wird oftmals über infizierte Apps, E-Mail-Anhänge oder schädliche Links verbreitet.

-

Herausragende Kompetenz

Unser IT Forensiker für Handys ist TÜV-geprüft, Mobil Expert und Sachverständiger.

-

99% zufriedene Kunden

Im Bereich Mobile Forensik liegt die Zufriedenheit unserer Kunden bei nahezu 100 %.

Erkennung von Malware

Durch spezielle forensische Datenbanken finden wir Bedrohungen wie Mailware, Spysoftware, Trojaner etc., die einen unerlaubten Datenabfluss von Ihrem mobilen Endgerät hervorrufen. Hierdurch können durch unsere Forensiker sogar staatliche und geheimdienstliche Spionagetools detektiert werden.

Dabei geht unsere forensische Software wesentlich tiefer in das System des Handys als es übliche Antivirenprogramme können.

GPS-Koordinaten Datenauslese

Durch spezielle forensische Software sammeln wir alle auf einem Smartphone, Tablet oder einer Smartwatch gespeicherten GPS-Koordinaten aus und stellen diese in einem schriftlichen Bericht zur Verfügung.

Umgehung von Sicherheitsmechanismen

In vielen Fällen ist es möglich, bestehende Sicherheitsvorkehrungen von Handys zu umgehen, um etwa physische Abbilder zu Beweiszwecken zu erstellen.

Physikalische Datenerfassung und -analyse

Neben der erweiterten logischen Extraktion bieten wir auch die Erfassung physischer Android Daten an.

Erweiterte Anwendungsanalyse

Unterstützung einer sehr hohen Anzahl an Apps, aus denen die für Sie wichtigen Daten gezogen und aufbereitet werden können.

Fotoerkennung

Durch eine spezielle KI werden auf Wunsch verdächtige Inhalte wie Waffen, Drogen, Nacktheit, Währung oder Dokumente in Fotos und Videos erkannt.

Allgemeine Bewertungen von unseren Kunden zu verschiedenen Leistungen die unser Unternehmen anbietet

IT Forensik von PROOF-MANAGEMENT

unterstützt Sie bei der Aufklärung von Hacking

Wir analysieren kompromittierte und gehackte Smartphones, Computer und IT-Systeme, etwa zur Klärung von Sicherheitsvorfällen, Manipulationen oder Datenverlusten.

Rufen Sie mich an oder vereinbaren Sie hier einen Rückruf, um Ihr Anliegen diskret zu besprechen.

Werden Räume abgehört? Infos hier

Werden Räume abgehört? Infos hier 0800 30 50 757 - Sofortberatung

0800 30 50 757 - Sofortberatung